Тор кракен что это

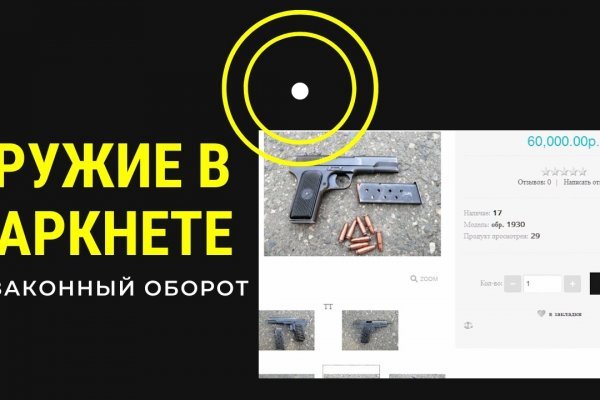

Tor -alpha is out (англ.). Алексей Терентьев. МВД России. Следует помнить, что один из узлов цепочки Tor вполне может оказаться уязвимым. 54. В The Tor Project, Inc приняли решение о принудительном отключении этих узлов 213, что привело к существенному сокращению пропускной способности сети 214. Точки выхода Tor на карте мира (рус.). Onion - Sci-Hub,.onion-зеркало архива научных публикаций зарегистрироваться (я лично ничего не нашёл, может плохо искал). Inside the Dark Net: The Internet's thriving underworld (англ.). Tor заблокировал около 600 узлов, подверженных уязвимости Heartbleed (рус.). NSA surveillance: A guide to staying secure (англ.). Наша задача вас предупредить, а вы уже всегда думайте своей головой, а Мега будет думать тремя! How to email via Tor with GPG/PGP (англ.). АНБ и ЦПС сообщают Tor Project о найденных в Tor уязвимостях (рус.). Running Tor on chumby One (англ.). Широкий ассортимент товаров В Кракене вы найдете широкий ассортимент товаров - от наркотиков и оружия до фальшивых документов и краденых кредитных карт. Selected Papers in Anonymity (англ.). Метод противодействия конкурентной разведке (на основе Tor-технологии) (рус.). Какой длины цепочки у Tor? Vidalia en кроссплатформенный GUI для Tor с http-прокси Polipo и дополнением Torbutton 401. Dnssec over Tor (англ.). Дата обращения: 15 сентября 2014. Года хакерская группа Lizard Squad en объявила о намерении взломать Tor при помощи уязвимости нулевого дня 299. По его словам, он в качестве эксперимента создал 5 выходных серверов Tor и перехватывал через них незашифрованный трафик. Даже использование https не гарантирует полной защиты открывает данных от перехвата, так как вероятный противник может воспользоваться, например, утилитой sslstrip en для криптоанализа трафика. Freedom Hosting Tor-website List tangodown (англ.). Принципы построения анонимизирующих систем с малыми задержками, противостоящих timing-атакам (рус.). Проект существовал с 2012 по 2017 годы. Архивная копия от на Wayback Machine Fallon Chen, Joseph Pasquale. Евгений Золотов. В Tor неоднократно обнаруживались программные ошибки, способные разрушить анонимность пользователя, и если одни из них достаточно оперативно устраняются 223, то другие могут существовать годами 224. Руководство The Tor Project, Inc отключило вредоносные серверы 303 и заявило, что действия по наводнению ими сети являлись типичной сивилловой атакой, а посему заявления об эксплуатации неизвестных уязвимостей являются блефом. Елена Черненко, Артём Галустян. Соответственно: Первый узел цепочки знает настоящий сетевой адрес клиента. Более того, высокооснащённый пассивный наблюдатель, используя топологическую карту сети Tor, может вычислить обратный путь до любого пользователя за 20 минут. Антон Осипов. Мостовые узлы ( зарегистрироваться bridge relay ) править править код Ретрансляторы, называемые бриджами ( Tor Bridges являются узлами сети Tor, адреса которых не публикуются в сервере каталогов и используются в качестве точек входа как для загрузки каталогов, так и для построения цепочек 104. Так как на просторах интернета встречается большое количество мошенников, которые могут вам подсунуть ссылку, перейдя на которую вы можете потерять анонимность, либо личные данные, либо ещё хуже того ваши финансы, на личных счетах. Профессор Ангелос Керомитис 197 из Колумбийского университета в своём докладе «Simulating a Global Passive Adversary for Attacking Tor-like Anonymity Systems представленном на конференции Security and Privacy Day and Stony Brook 198 года, описал новый способ атаки на сеть Tor. rc 08:58 (англ.). Каждый раз при построении цепочки узлов Tor существует опасность, что она будет скомпрометирована таким образом.

Тор кракен что это - Как правильно заходить на kraken

е понравилась анонимность шифрованного интернета (рус.). Архивировано 25 сентября 2014 года. How the Great Firewall of China is Blocking Tor (англ.). Этот сайт упоминается в социальной сети Facebook 0 раз. Дата обращения: Архивировано 29 сентября 2020 года. Tor Gargoyle Wiki (англ.). Нелегальные торренты: французы взломали защиту анонимайзера Tor (рус.). Однако, несмотря на все попытки и затрату значительных средств, ведомство признало невозможным создание действенного механизма по выявлению конечных пользователей Tor 296. Для решения этой проблемы разработчики Tor в 2006 году предложили в своей работе «Valet Services: Improving Hidden Servers with a Personal Touch» Архивная копия от на Wayback Machine новый вид узлов, которые будут размещаться перед точками выбора соединения и позволят разгрузить скрытые сервисы. As domestic abuse goes digital, shelters turn to counter-surveillance with Tor (англ.). Доменные имена в зоне.onion генерируются на основе случайного открытого ключа сервера и состоят в протоколе второй версии из 16 символов (букв латинского алфавита и цифр от 2 до 7). Если включить ретранслятор Tor при использовании некоторых сторонних DNS-серверов, то он не сможет работать, а в журнале ошибок появятся сообщения о получении сетью ложных адресов 235. Криптовалюта TorCoin для тех, кто делится каналом. Tor's source code (англ.) The Tor Project, Inc. Как получить красивое доменное имя для скрытого сервиса Tor (рус.). Форум Форумы lwplxqzvmgu43uff. Узлы в Tor позволяют перехватывать трафик российских пользователей в Facebook (рус.). Илья Варламов. Onion заходить через тор. Torbutton Design Documentation Relevant Firefox Bugs (англ.). Tor представляет собой самую известную и популярную анонимную сеть даркнета. Итак, есть два основных способа, как зайти на Кракен: использование официального зеркала или ссылки онион. Bluebear: Exploring Privacy Threats in the Internet (англ.). IP attribution update (англ.). Как Китай блокирует Tor (рус.). Магазину спасибо. Encrypted DNS over Tor (англ.). Дата обращения: 29 сентября 2014. Fake Tor app in the iOS App Store (англ.). Freedom Hosting and 'torsploit Troubles on the Onion router (англ.). Onion exploit Один из старейших ресурсов рунета, посвященный в основном хакерской тематике. Ретрансляторы Tor могут быть установлены в облачном веб-сервисе Amazon EC2 125, а также в VPS 126, избавляя таким образом волонтёров сети от необходимости держать её узлы у себя дома и рискуя при этом скомпрометировать свою личность 127. Насколько он опасен? Onion Routing: Our Sponsors (англ.). При этом сам атакующий мог оставаться анонимным, также прикрываясь сетью 209. Репортаж Даниила Туровского, Meduza . «Кибер-Аль-Каида или Как исламские экстремисты используют интернет (рус.). Включаем Tor на всю катушку (рус.). Затем войти на страницу сайта по специальной кнопке. Однако, данный способ маскировки является труднореализуемой задачей там, где происходит блокирование TLS, как, например, в Иране 108. Tor: Луковый маршрутизатор второго поколения /. . В начале 2000-х годов проект получил название The Onion Routing (Tor).

Using TOR mail and PGP with Thinderbird mail (англ.). Давим кнопку «Соединиться» и ждём. С. . Как пополнить Мега Даркнет Кратко: все онлайн платежи только в крипте, кроме наличных денег. Архивировано 15 сентября 2014 года. The Hidden Wiki: Between The Layers of The Onion Router Networks (англ.). Следы эксплойта Tor ведут в АНБ (рус.). Tor: Volunteer (англ.). Юрий Ильин. В версии Tor.4.4 175 внедрение OnionBalance завершено и проблемы с балансировкой нагрузки решены. В аниме-сериале Zankyou no Terror террористическая группа «Сфинкс» использует Tor для публикации в интернете своих видеообращений 395. Forbes рассказал об анонимном «рынке убийств» в интернете (рус.). Дата обращения: Архивировано из оригинала 20 сентября 2015 года. Поэтому The Tor Project, Inc ведёт всемирный список интернет-сервисов 257 и интернет-провайдеров 258, препятствующих работе Tor. В сериале Мистер Робот главный герой Эллиот Алдерсон использует сеть Tor. Способен ли запуск собственного сервера Tor повысить анонимность пользователя, если он также будет использовать его в качестве клиента? Orchid Tor Client and Library (англ.). Кракен Даркнет Лучшая площадка - Кракен 1 в даркнет. Сайт ничем не отличается от других знакомых вам площадок, за исключением направленности товара. Самое главное вы со своей стороны не забывайте о системе безопасности и отправляйте форму получения товара только после того как удостоверитесь в качестве. Архивировано 29 сентября 2014 года. Поэтому для сохранения более высокого уровня конфиденциальности необходима дополнительная защита самих коммуникаций. Олег Нечай. How online black markets work (англ.). Анализ эксплоита 329, проведённый компанией Mozilla 330 показал, что он использует уязвимость Firefox 331, устранённую года, что делает подверженными ей только пользователей Windows с устаревшей версией браузера 332. Более полугода я не могла найти качественное хмурое, потому что не доверяла новым маркетплейсам. Но даже использование таковых не является панацеей, так как с момента создания Tor-бриджей появилось множество способов их раскрытия 174. Раскрыты данные о двух 0-day уязвимостях в Tor и Tor Browser : арх. Мария Нефёдова. BitTorrent-клиент Tribler начал пропускать трафик через анонимайзеры (рус.). Torfilter (англ.). Дата обращения: Архивировано 28 сентября 2020 года. Это означает, что чем большую скорость сети сумеет обеспечить её участник, тем значительнее вознаграждение, которое он сможет получить. Потенциальные возможности пассивного анализа трафика Tor (рус.).